Sumario Repaso de Telemática Repaso de Ethernet Puentes

transparentes y conmutadores Microsegmentación. Full

dúplex. Ataques en conmutadores Conmutadores gestionables

y no gestionables Bucles entre puentes. Spanning Tree Redes

locales virtuales (VLANs)

Modelos de referencia Modelo OSI (7 capas) Capa de

Aplicación Capa Física Capa de Enlace Capa de Red

Capa de Transporte Capa de Sesión Capa de

Presentación Modelo Internet (4,5 capas) Capa de

Aplicación Capa de Enlace (capa física) Capa de Red

Capa de Transporte

La capa física Se ocupa de transmitir los bits Especifica

cosas tales como: La forma de los conectores Las señales

eléctricas u ópticas Las características y

longitudes máximas de los cables Los datos se pueden

transmitir: Por medios guiados (cables de cobre o fibra

óptica), o Por medios no guiados (ondas de radio o

infrarrojos) Las principales organizaciones de

estandarización del nivel físico son el IEEE y la

ITU-T

La capa física: fibra vs cobre

Capa física: ondas de radio Sistemas fijos (microondas,

satélite) Gran capacidad y fiabilidad Costo de despliegue

generalmente menor que los cables Uso de antenas direccionales, a

menudo parabólicas Sistemas móviles (mas errores,

menos velocidad que con cables) GSM, GPRS, UMTS: Baja capacidad

(hasta 2 Mb/s) gran alcance WiFi: Gran capacidad (hasta 300 Mb/s)

corto alcance WiMAX: Gran capacidad (hasta 70 Mb/s) alcance medio

Bluetooth: Muy baja capacidad (700 Kb/s) muy corto alcance (10

m)

Tipos de enlaces Un enlace puede ser: Simplex: transmisión

en un solo sentido. Ej.: emisión de TV Semi-dúplex

o half-duplex: transmisión en ambos sentidos, pero no a la

vez. Ej.: walkie-talkies, redes WiFi (inalámbricas)

Dúplex o full-duplex: transmisión simultánea

en ambos sentidos. Ej.: conversación telefónica.

Ethernet, ADSL En el caso dúplex y semi-dúplex el

enlace puede ser: Simétrico (misma velocidad ambos

sentidos). Ej.: Ethernet Asimétrico (diferente velocidad).

Ej: ADSL

Velocidad y prefijos métricos Ejemplo: una conexión

ADSL de 320/1024 Kbps (asc./desc.) envía 320.000 bits por

segundo y recibe 1.024.000 bits por segundo Al expresar

velocidades o caudales en telemática siempre lo hacemos en

bits (no bytes!) por segundo y los prefijos siempre se usan con

el significado métrico, nunca el informático:

La capa de enlace La principal función de la capa de

enlace es comprobar que los datos enviados estan libres de error.

Para ello se utiliza el CRC (Cyclic Redundancy Check) Cuando se

detecta un error se pueden hacer tres cosas: Intentar corregirlo

(no es posible con el CRC) Descartar el paquete erróneo y

pedir reenvío Descartar el paquete erróneo y no

decir nada En todos los casos habituales se procede de la tercera

forma (se descarta y no se dice nada). Será normalmente la

capa de transporte (en el host de destino) la que se encargue de

solicitar la retransmisión de los datos al emisor. Pero no

siempre es así, a veces la capa de transporte tampoco

reenvía y el paquete erróneo simplemente se

pierde

Capa de enlace: las tramas La capa de enlace transmite la

información en tramas (‘frames’ en

inglés). De forma general las tramas suelen tener la

estructura siguiente: Bytes ? 2-14 0-9000 2 ó 4 El CRC

permite al receptor comprobar que la trama no se ha alterado

debido a errores de transmisión El CRC no es un mecanismo

infalible. Un CRC de 2 bytes tiene una probabilidad de 1 en 216 =

0,0015% de ser correcto por pura casualidad. Con 4 bytes la

probabilidad es de 1 en 232 = 0,000000023% Aunque el CRC de 4

bytes supone mayor overhead actualmente se utiliza

preferentemente debido a su mayor seguridad

Arquitectura de los estándares IEEE 802 802.3: CSMA/CD

(Ethernet) 802.15: Bluetooth 802.5: Token Ring 802.11: LANs

Inalám- bricas 802.16: WiMAX 802.1: Puentes Transparentes

802.2: LLC (Logical Link Control) Capa Física Subcapa LLC

Subcapa MAC (Media Access Control) 802.1: Gestión 802.1:

Perspectiva y Arquitectura 802.10: Seguridad … …

… …

1000BASE-SX 10GBASE-LR 100BASE-TX 10BASE-T 10BASE5

Denominación de medios en Ethernet Velocidad (Mb/s)

Alcance (x100 m) BASE = Banda Base (digital) BROAD = Banda Ancha

(analógico) Tipo de cable: T: Twisted (UTP) C: Coaxial F:

Fiber (Fibra óptica) Transmisión:

Codificación: X: Normal Longitud de onda de la luz (fibra

óptica): S (Short): 980 nm L (Long): 1310 nm E (Extended):

1550 nm Luz infrarroja

Algunos medios físicos de Ethernet

Desarrollo de Ethernet 1973: Bob Metcalfe (Xerox) realiza las

primeras transmisiones sobre una red Ethernet, a 2,94 Mb/s sobre

cable coaxial 1979: Las empresas DEC (Digital Equipment

Corporation), Intel y Xerox crean una alianza para desarrollar

Ethernet 1980: El consorcio DIX publica el ‘libro

azul’ (primera especificación de Ethernet) 1981:

3Com (fundada en 1979) comercializa las primeras tarjetas

Ethernet 10BASE5 para PC 1983: El IEEE aprueba el estándar

802.3, basado en Ethernet 1984: DEC comercializa los primeros

puentes transparentes 1989: Se estandariza 10BASE-F, Ethernet

sobre fibra óptica 1990: Se estandariza 10BASE-T, Ethernet

sobre cable UTP (Unshielded Twisted Pair, pares trenzados no

apantallados) 1990: La empresa Kalpana comercializa los primeros

conmutadores LAN 1995: Se estandariza Fast Ethernet 1998: Se

estandariza Gigabit Ethernet 2002: Se estandariza 10 Gigabit

Ethernet 17/06/2010: Se aprueba el estándar 40/100

GE

Ethernet 10BASE5 (1985-1990) Medio compartido Cable coaxial

(grueso) Medio broadcast Longitud máxima 500 m Cable

‘drop’ Transceiver (transmitter-receiver), realiza la

detección de colisiones Conector ‘vampiro’

Terminador (resistencia 50 ?) Conector ‘barrel’

(empalme)

CSMA/CD (Carrier Sense Multiple Access /Colision Detect):

Analogía El funcionamiento de CSMA/CD es parecido al de

una conversación informal entre un grupo de amigos: Cada

individuo habla cuando quiere decir algo, sin esperar a que

alguien le dé el turno de palabra y siempre y cuando no

haya alguien hablando ya (Carrier Sense) Si causalmente dos

personas empiezan a hablar a la vez, en cuanto se dan cuenta

(Colision Detect) ambos se callan, esperan un tiempo aleatorio y

reintentan más tarde Si se produce una nueva

colisión el proceso se repite ampliando la pausa aleatoria

para reducir el riesgo de nuevas colisiones

Escuchar canal (CS) Estación lista para enviar

Transmisión completada con éxito Transmitir datos y

escuchar canal (CD) Transmitir señal de atasco y parar

Esperar tiempo aleatorio con crecimiento exponencial

Colisión detectada Nuevo intento Canal ocupado Canal libre

Colisión no detectada Funcionamiento del CSMA/CD

Hub 10BASE-T Conectores RJ45 Cables UTP-5 (máx. 100m)

Todos los ordenadores comparten los 10 Mb/s Todos los ordenadores

conectados al hub pueden colisionar, por eso decimos que todos

forman un ‘dominio de colisión’ Ethernet

compartida (1990-1995) 10 Mb/s 10 Mb/s 10 Mb/s 10 Mb/s 10

Mb/s

Switch 10/100/1000BASE-T Conectores RJ45 Cables UTP-5

(máx. 100m) Cada ordenador se conecta según la

velocidad de su tarjeta Cada ordenador tiene una red ethernet

para él solo. No hay colisiones, cada puerto es un dominio

de colisión diferente Ethernet conmutada (1995- ) 10 Mb/s

100 Mb/s 10 Mb/s 1000 Mb/s 100 Mb/s

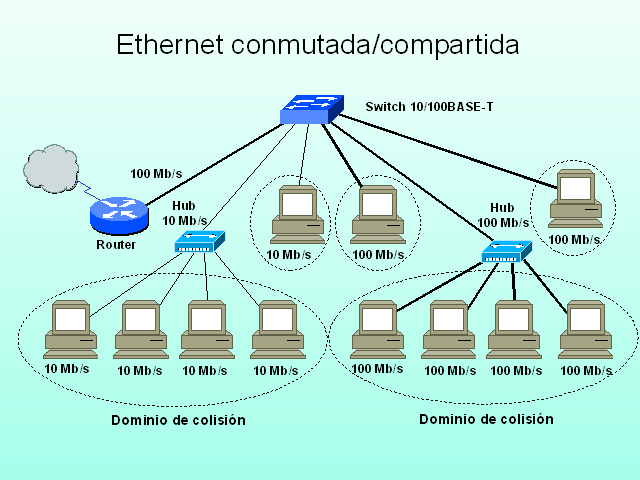

Dominio de colisión Ethernet conmutada/compartida 10 Mb/s

10 Mb/s 10 Mb/s 10 Mb/s 100 Mb/s 100 Mb/s 100 Mb/s 100 Mb/s 10

Mb/s 100 Mb/s 100 Mb/s 100 Mb/s Dominio de colisión Switch

10/100BASE-T Hub 10 Mb/s Hub 100 Mb/s Router

Estructura de la Trama Ethernet La detección de colisiones

de Ethernet requiere que las tramas tengan una longitud

mínima de 64 bytes. La longitud máxima es de 1518

bytes (1500 bytes de datos más la cabecera y el CRC) El

nivel físico añade 20 bytes a la trama ethernet 6 2

6 0-1500 0-46 4 Longitud (bytes) El relleno solo está

presente cuando es preciso para llegar al mínimo de 64

bytes 12 Silencio Preám- bulo 8 Trama MAC (64-1518 bytes)

Trama física (84-1538 bytes)

Tipos de emisiones en una LAN Unicast: La trama está

dirigida a un host de la LAN en particular (en realidad a una

interfaz de un host) Multicast: La trama está dirigida a

un subconjunto de los hosts de la LAN. El subconjunto puede

variar con el tiempo y abarcar todas, una parte o ninguna de las

interfaces de la LAN Broadcast (dirección

FF:FF:FF:FF:FF:FF): La trama va dirigida a todas las interfaces

de la LAN. El broadcast se considera a veces un caso particular

de multicast Las direcciones multicast y broadcast no deben

aparecer nunca en las tramas como direcciones de origen, solo

como direcciones de destino

Direcciones MAC = 0 Dirección Individual (unicast) = 1

Dirección de Grupo (multicast/broadcast) = 0

Dirección Global (administrada globalmente) = 1

Dirección Local (administrada localmente) Parte asignada

al fabricante (OUI) Parte específica del equipo Las

direcciones se expresan con doce dígitos hexadecimales. No

hay un formato estándar para expresarlas, los más

habituales son: 00:30:A4:3C:0C:F1 00-30-A4-3C-0C-F1

0030.A43C.0CF1

OUIs Los OUIs (Organizationally Unique Identifiers) los asigna el

IEEE a cada fabricante. Cada OUI cuesta actualmente US$ 1650.

Puesto que el OUI identifica al fabricante es posible averiguar

la marca de una interfaz a partir de su MAC Muchos analizadores

de protocolos llevan incorporadas tablas de los OUIs conocidos.

Ej.: Wireshark (www.wireshark.org) También se puede

consultar por Internet el OUI de una dirección concreta:

http://www.8086.net/tools/mac/

MAC buscada Respuesta

Conversación políglota Imaginemos que un grupo de

personas mantiene una conversación informal en la que

emplean varios idiomas indistintamente. Imaginemos además

que todos esos idiomas utilizan las mismas palabras y los mismos

fonemas, de modo que no es posible deducir por contexto el idioma

utilizado Cada vez que alguien fuera a decir una frase

debería primero indicar el idioma que va a utilizar, para

evitar malentendidos Podríamos hacer una lista de los

idiomas asignándole a cada uno un número. Cuando

alguien fuera a decir una frase diría antes un

número en inglés indicando el idioma que va a

utilizar

Campo Protocolo o ‘Ethertype’ En una LAN Ethernet se

puede estar hablando diferentes ‘idiomas’ (protocolos

de nivel de red) simultáneamente Para evitar

ambigüedades es preciso identificar a que protocolo de red

pertenece cada trama. Esto se consigue con un código de

cuatro dígitos hexadecimales (dos bytes) llamado

‘Ethertype’ que va en la cabecera de la trama.

Ejemplos: IP: 0x0800 ARP: 0x0806 Appletalk: 0x809b Los Ethertypes

los registra el IEEE (cada ethertype cuesta US$ 2.500)

Campo Protocolo/longitud de Ethernet Por razones

históricas este campo tiene dos posibles significados: Si

es mayor que 1536 indica el protocolo de nivel de red al que

pertenecen los datos. A este campo se le denomina

‘Ethertype’ Si es igual o menor que 1536 indica la

longitud de la trama ehternet. La longitud realmente no hace

falta porque siempre se puede deducir sabiendo el final de la

trama (detectado por el silencio) Cuando este campo indica la

longitud el Ethertype está al principio de los datos, en

una cabecera adicional llamada cabecera LLC/SNAP (Logical Link

Control/SubNetwork Access Protocol)

6 2 6 0-1500 0-46 4 Trama Ethernet II (DIX): Longitud (bytes) 6 2

6 0-1492 0-38 4 Trama Ethernet IEEE 802.3: Longitud (bytes) 8

Ethertype Diferentes formatos de la trama Ethernet

Puentes Separan redes a nivel MAC Objetivos: Mejorar rendimiento

(separan tráfico local) Aumentar seguridad (los sniffers

ya no capturan todo el tráfico) Aumentar la fiabilidad

(actúan como puertas cortafuegos, un problema ya no afecta

a toda la red) Permitir la interoperabilidad entre redes

diferentes (Ethernet-WiFi) Mejorar alcance Permitir un mayor

número de estaciones

LAN 1 LAN 2 Puente Interfaces en modo promiscuo ? ?

Funcionamiento de un puente transparente A B A genera una trama

con destino B que el puente recibe por ? El puente busca a B en

su tabla de direcciones; como no la encuentra reenvía la

trama por ? El puente incluye la dirección de A en su

tabla de direcciones asociada a la interfaz ? Cuando B

envía una trama de respuesta el puente incluirá la

dirección de B en la tabla, asociada a la interfaz ? 5.

Más tarde C envía una trama hacia A. El puente la

recibe por ? pero no la reenvía por ? pues ya sabe que A

está en ?. (Gp:) A?B (Gp:) B?A C D (Gp:) C?A (Gp:) C?A 6.

Al ver la dirección de origen de esta trama el puente

asocia C con ?. A ? B C ? ?

Formato de una trama MAC 802.x 6 6 4 En muchos casos el protocolo

MAC no usa la Dirección de origen para nada La principal

(y en la mayoría de los casos la única) utilidad de

la dirección MAC de origen es permitir el funcionamiento

de los puentes transparentes

Puentes transparentes (IEEE 802.1D) Se pueden utilizar en todo

tipo de LANs Funcionan en modo ‘promiscuo’ (lo oyen

todo) El puente averigua que estaciones (direcciones MAC) tiene a

cada lado, y solo reenvía las tramas que: Van dirigidas a

una estación al otro lado, o Tienen un destino desconocido

que no aparece en la tabla, o Tienen una dirección de

grupo (broadcast o multicast), ya que estas no figuran nunca como

direcciones de origen y por tanto no están nunca en la

tabla de direcciones La trama reenviada es idéntica a la

original (la dirección MAC de origen no se cambia por la

de la interfaz del puente). Aunque las interfaces del puente

tengan direcciones MAC propias, estas direcciones no aparecen

nunca en las tramas reenviadas.

Los puentes transparentes en la arquitectura IEEE 802 802.3:

CSMA/CD (Ethernet) 802.1: Puentes Transparentes 802.2: LLC

(Logical Link Control) Capa Física Subcapa LLC Subcapa MAC

(Media Access Control) 802.1: Gestión 802.1: Perspectiva y

Arquitectura 802.10: Seguridad Puente Homogéneo Puente

Heterogéneo Puente Homogéneo 802.15: Bluetooth

802.5: Token Ring 802.11: LANs Inalám- bricas 802.16:

WiMAX … … … …

A F E B C P 1 ? ? ? ? Red con dos puentes D P 2 Desde el punto de

vista de P1 las estaciones C, D, E y F están en la misma

LAN, ya que cuando P2 reenvía por ? las tramas de E y F no

cambia la dirección MAC de origen 10 Mb/s 10 Mb/s 10 Mb/s

100 Mb/s

Trama recibida sin error en puerto x ¿Puerto de salida =

x? Reenviar trama por puerto de salida Reenviar trama por todos

los puertos excepto x ¿Dirección de origen

encontrada en tabla CAM? Actualizar dirección y contador

de tiempo Terminar Añadir dirección de origen a

tabla CAM (con número de puerto y contador de tiempo)

¿Dirección de destino encontrada en tabla CAM?

Reenvío Aprendizaje Sí No Sí No No Sí

Funcionamiento de los puentes transparentes (transparent learning

bridges)

Red de campus en los 80 Fac. Física Fac. Química

Fac. Biología Serv. Informática 10 Mb/s (Coaxial

grueso, 10BASE5) 10 Mb/s (Coaxial Fino, 10BASE2) 10 Mb/s (Coaxial

Fino, 10BASE2) 10 Mb/s (Coaxial Fino, 10BASE2) 10 Mb/s (Coaxial

Fino, 10BASE2) Backbone de campus

Switches (o conmutadores) LAN Un switch es funcionalmente

equivalente a un puente transparente El switch implementa el

algoritmo de conmutación de tramas en hardware, mientras

que el puente lo hace en software Para ello utiliza chips

diseñados específicamente para ello llamados ASICs

(Application Specific Integrated Circuit) El switch es mucho

más rápido que el puente, puede funcionar a la

velocidad nominal de la interfaz, simultáneamente por

todas sus interfaces (‘wire speed’) Normalmente los

switches tienen muchas más interfaces (4-500) que los

puentes (2-6) Hoy en día los puentes no se utilizan

B D C A E F ? ? ? Switch con cuatro interfaces LAN 1 LAN 2 LAN 3

100 Mb/s 10 Mb/s 10 Mb/s G 100 Mb/s ? LAN 4 Dominio de

colisión A ? B ? C ? D ? E ? F ? G ?

Microsegmentación Transmisión half duplex

Transmisión full dúplex

Tabla de direcciones (tabla CAM) La tabla de direcciones MAC de

los conmutadores LAN se denomina tabla CAM (Content Addressable

Memory) Al cabo de un rato de normal funcionamiento de la red la

tabla CAM incluye las direcciones de la mayoría de las

estaciones activas de todas las LANs conectadas directa o

indirectamente al puente. Las entradas de las tabla CAM tienen un

tiempo de vida limitado para permitir la movilidad. Las entradas

inactivas se borran pasado un tiempo (típicamente 5 min.)

La tabla CAM se mantiene en memoria dinámica y tienen un

tamaño limitado (típico 1K-16K direcciones) La

tabla es exhaustiva. No existe un mecanismo de

sumarización o agrupación de direcciones por rangos

ya que normalmente éstas no guardan ninguna

relación.

ESTA PRESENTACIÓN CONTIENE MAS DIAPOSITIVAS DISPONIBLES EN

LA VERSIÓN DE DESCARGA