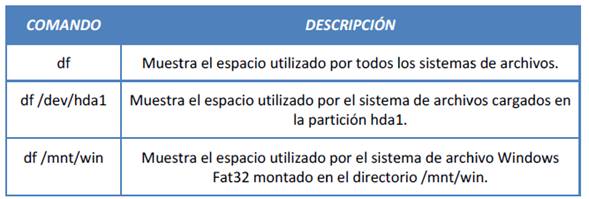

df.- El comando "df" presenta la información del espacio utilizado y disponible en un sistema de archivos (vea la sección correspondiente a Sistema de Archivos en este documento, allí podrá encontrar información detallada de los tipos de Sistemas de Archivos soportados por las Distribuciones GNU/Linux) siempre y cuando estos estén montados.

w.- El comando "w", muestra quien esta conectado a una consola o logueado al sistema y que procesos esta ejecutando.

which.- El comando "which" muestra la localización de un comando.

pstree.- El comando "pstree" muestra los procesos en forma de estructura de árbol, se puede ver inmediatamente quien es el proceso padre de otro; cuando se quiere eliminar toda una serie de procesos, y si son todos padres e hijos, es suficiente matar al ancestro común.

top.- El comando "top" muestra información general y los procesos activos en el sistema de forma dinámica, para salir de la visualización presioné la letra "q". Cumple las funciones de "ps" y "kill". A continuación se muestra las funciones de los subcomandos usados por "top".

ps.- El comando "ps" lista los procesos activos en el sistema.

kill.- El comando "kill" permite matar o detener uno o varios procesos que se encuentran en ejecución. Se debe tener mucho cuidado podríamos matar algún proceso critico del sistema si estamos conectados como súper usuario "root". Al utilizar kill, se envía una señal al proceso que la interpreta y espera a que actuara de acuerdo a la señal.

gzip.- El comando "gzip" es un compresor de archivos en formato gz. Para obtener más información de las opciones soportadas consulte la ayuda de "gzip".

gunzip.- El comando "gunzip" es un descompresor de archivos en formato gz. Es el complemento del comando "gzip", para mayor información de las opciones soportadas por "gunzip" consulte su ayuda respectiva.

bzip2.- El comando "bzip2" es un compresor de archivos en formato bz2, ofrece mejor compresión que gzip.

bunzip2.- El comando "bunzip2" es un descompresor de archivos en formato bz2.

tar.- El comando "tar" "Tape ARchiver (Archivador de Cinta)" es una utilería de empaquetado de archivos y directorios en un solo archivo, no ofrece ningún tipo de compresión. Para mayor información de las opciones soportadas por el comando "tar", consulte su ayuda respectiva.

A continuación se muestran algunos comandos usados con frecuencia en un Servidor de producción GNU/Linux.

iftop.- El comando "iftop" permite realizar estadísticas del consumo del ancho de banda dentro de una red, se hace referencia a una interfaz de red Ethernet (en GNU/Linux cada interfaz de red se identifica de la siguiente manera: eth0, eth1, eth2, etc.).

ssh.- El comando "ssh", permite establecer un Shell remoto seguro para administrar un servidor, es recomendable tener bien protegido los puertos de nuestro servidor a fin de evitar ataques externos. Al momento de conectarnos a un equipo se solicita la dirección IP, un puerto de acceso, luego de ello se solicita un Login y un password.

wget.- El comando "wget", permite descargar un archivo que se encuentre en nuestro servidor GNU/Linux desde una máquina remota conectada a través de ssh o telnet.

vi.- El comando "vi", permite la edición de documentos de texto dentro de la consola de GNU/Linux, existe el "vim" que es una versión moderna de este editor de texto.

ping.- El comando "ping", permite el envió de paquetes de datos a equipos que estén en la red local o en Internet, para comprobar la conexión de red.

who is.- El comando "who is", permite consultar a servidores especializados los nombres a partir de una dirección IP. Esto permite averiguar si una IP sospechosa detectada en nuestra red corresponde a máquinas externas que pueden robar información de nuestra empresa.

service.- El comando "service", en sistemas operativos clones de Red Hat Linux permite el arranque, parada, reinicio y estado de un servicio tenemos el servicio "named". específico. Como ejemplo Los comandos posibles a ejecutar son los siguientes:

ntop.- El comando "ntop", permite realizar un escaneo de la red para ver el comportamiento de envió y peticiones de paquetes de todos los equipos de la red. Se hace referencia a una interfaz de red.

rpm.- El comando "rpm", dependiendo de sus parámetros permite la instalación de un nuevo paquete de software o la consulta de la existencia del mismo dentro del sistema operativo GNU/Linux. Este comando es propio de distribuciones basadas en Red Hat Linux.

Nota: Para mayor información sobre las opciones de los comandos consulte las páginas de manuales de su Distribución GNU/Linux preferida, use el comando: man Nombre_Comando.

Gestión de Usuarios en GNU/Linux

GNU/Linux es un sistema multiusuario por naturaleza. Una posibilidad de entrada de diferentes usuarios al mismo sistema es por medio de las consolas virtuales. Hay diferentes tipos de usuario, tenemos tres tipos: los administradores, usuarios comunes y usuarios del sistema.

Súper Usuario o root. El súper-usuario o administrador tiene completo control sobre el sistema, el puede guardar, configurar, borrar, o hacer lo que quiera con lo que haya dentro del Sistema Operativo GNU/Linux, se debe usar este usuario solo en casos necesarios.

Usuario Normal o user. Un usuario común, sólo puede trabajar con limitados recursos dentro del Sistema Operativo GNU/Linux, esto es porque hay información y cosas que dichos usuarios no deben tener a su alcance por medidas de seguridad, sus cuentas se crean en el directorio /home.

Usuarios del Sistema o user systems. Un usuario del sistema no posee un directorio de trabajo como el de un usuario común, este tipo de usuario es usado por programas o servicios en GNU/Linux como son Apache, MySQL, etc.

Permisos. Indican la autoridad que se puede ejercer ante un archivo o directorio, o ante otro recurso. Para ver cuales son los permisos de cada archivo o directorio se ejecuta "ls -l", en la Figura XGL 1 se puede observar su ejecución.

Figura XGL 1 – Ejecución del comando ls -l. A continuación se describe lo mostrado en la Figura XGL 1. 1. El campo (drwxr-xr-x) corresponde a los permisos del archivo o directorio que estamos mirando. Entendemos esta línea de la siguiente manera: los primeros 4 parámetros corresponden al dueño del archivo; los siguientes 3 parámetros corresponden al grupo o grupos de usuarios al que pertenece el usuario dueño del archivo; y los últimos tres parámetros corresponden a cualquier otro usuario.

La letra "r" (read) quiere decir que el usuario solo tendrá la posibilidad de leer el contenido del archivo, pero no modificarlo ni ejecutarlo.

La letra "r" (read) quiere decir que el usuario solo tendrá la posibilidad de leer el contenido del archivo, pero no modificarlo ni ejecutarlo.

La letra "w" (write) le da al usuario permiso de escritura, es decir que el usuario tiene la posibilidad de modificar de cualquier manera el archivo o directorio.

La letra "w" (write) le da al usuario permiso de escritura, es decir que el usuario tiene la posibilidad de modificar de cualquier manera el archivo o directorio.

La letra "x" (execute) le da al usuario la posibilidad de ejecutar el archivo o directorio al que nos refiramos, con ejecutar un directorio entendemos que podemos acceder a él. A continuación se muestra unos ejemplos que describen los permisos que pueden tener un archivo o un directorio.

La letra "x" (execute) le da al usuario la posibilidad de ejecutar el archivo o directorio al que nos refiramos, con ejecutar un directorio entendemos que podemos acceder a él. A continuación se muestra unos ejemplos que describen los permisos que pueden tener un archivo o un directorio.

2. El campo (1) corresponde al número de enlace que tiene un archivo (1) o un directorio (2), este número cambiara dependiendo de los enlaces que se añadan al archivo o directorio. 3. El campo (root) corresponde al ID del Propietario de un archivo o directorio, en este caso es el usuario "root". 4. El campo (root) corresponde al ID del Grupo al que pertenece un usuario, en este caso el grupo es "root". 5. Los campo (1247) corresponde al tamaño del archivo o directorio. 6. El campo (may) corresponde al Mes de creación del archivo o directorio. 7. El campo (28) corresponde al Día de creación del archivo o directorio. 8. El campo (14:06) corresponde a la hora de creación del archivo o directorio. 9. El campo (anaconda-ks.cfg) corresponde al nombre del archivo este caso es un archivo.

o directorio, en Cambio de Permisos. Notifico que los permisos pueden ser cambiados solamente por el superusuario "root" o por el dueño de un archivo o directorio.

chmod.- El comando "chmod" permite cambiar los permisos de un archivo o directorio, usando notación octal o siguiente tabla. a través de caracteres como se muestra en la

Se usa la tabla de permisos anterior combinadas con "chmod", el signo (+) otorga un permiso, el signo (-) quita un permiso. A continuación se presenta algunos ejemplos:

Cambio de Dueños. Para saber quien es el propietario y el grupo de un archivo o directorio debemos observar el segundo y el tercer parámetro del comando "ls -l" respectivamente.

chown.- El comando "chown" permite cambiar tanto el dueño como el grupo de cada archivo o directorio. Vea la Figura XGL 2.

Figura XGL 2 – Ejecución del comando "chown".

Cambio de Atributos de un Archivo. Se usan los comandos "chattr" para cambiar y "lsattr" listar los atributos de un archivo.

chattr.- El comando "chattr" permite modificar los atributos de un archivo.

lsattr.- El comando "lsattr" permite "chattr". ver los atributos modificados por el comando A continuación se presenta un ejemplo que combina los comandos "chattr" y "lsattr".

Creación de Cuentas de Usuarios en GNU/Linux

Podemos crear un nuevo usuario en el sistema. Hay dos maneras de crear un nuevo usuario: 1. Usando el comando "useradd" o "adduser". 2. Usando el

administrador de usuarios localizado en el menú Configuración del Sistema/Usuarios & Grupos. Para añadir un usuario nuevo ejecutamos el comando "adduser" seguido de un nombre, luego ejecutamos el comando "passwd" para establecer una clave de acceso y el nombre de usuario nuevo. La ejecución de los comandos necesarios se muestra en la Figura XGL 3. Nota: Al momento de escribir la contraseña no se visualiza nada en el terminal por cuestiones de seguridad, tenga en cuenta que GNU/Linux distingue los caracteres en mayúscula (ejemplo: CLAVE) de los caracteres en minúscula (ejemplo: clave).

Figura XGL 3 – Ejecución del comando adduser y passwd. En la Figura XGL 4, se puede ver el contenido del archivo /etc/passwd que contiene el nuevo usuario y su password.

Figura XGL 4 – Ejecución del comando more. Para poder leer o modificar el contenido del archivo /etc/passwd, se debe ingresar al sistema como "root" o alguna cuenta de usuario con privilegios. De la Figura XGL 4, tomamos la siguiente línea: frank:x:503:504::/home/frank:/bin/bash Esta simple línea da al sistema toda la información que necesite para que el usuario pueda entrar tranquilamente. Analicemos esa línea:

Estructura de Directorios en GNU/Linux

Dependiendo de las distribuciones pueden variar algunos nombres de directorios o existir algunos nuevos. Como ejemplo se muestra la estructura de directorios en Red Hat Linux Enterprise AS 3.0 en la Figura XGL 5.

Figura XGL 5 – Estructura de Directorios en RHEL.

Directorios. /bin: Es la abreviación de "binaries" (ejecutables) se guardan los programas básicos y esenciales para el funcionamiento del sistema como son (ls, cp, clear, more, etc) ejecutados por todos los usuarios de GNU/Linux. /dev: Es la abreviación de "device" (dispositivo) aquí se guardan los controladores de dispositivos, se usan para acceder a los dispositivos del sistema y a sus recursos como discos rígidos, módems, memoria, mouse, etc. /etc: Se guardan muchos de los archivos de configuración del sistema, y de los programas, por ejemplo: /etc/passwd guarda información de cada uno de los usuarios como por ejemplo el directorio de inicio del usuario, el intérprete de comandos que usara, su UID, GID, etc. /sbin: Se guardan muchos programas que son sólo usados por el administrador del sistema "root", por ejemplo: exit, halt, reboot, setup, etc. /home: Aquí se encuentran generalmente los directorios de inicio (home directory) de los distintos usuarios. Aunque no es obligatori ello. esto, se usa ya por costumbre para /lib: Acá están las imágenes de las librerías compartidas, estos archivos son usados por muchos programas y se guardan aquí para que cada programa no tenga que tener cada rutina en sus ejecutables. Esto ahorra espacio en disco. /proc: Es un sistema de archivo virtual. Contiene archivos que residen en memoria pero no en el disco rígido. Hace referencia a los programas actuales que se están corriendo en el Sistema Operativo GNU/Linux. /tmp: El directorio tmp se guardan archivos de carácter temporal, es decir, si un programa necesita mantener cierta información guardada, pero que no será necesaria en otro momento, guardara esa información en el directorio tmp que se vaciara en cuanto el sistema sea reiniciado. /usr: Este directorio es muy importante porque contiene más subdirectorios que contienen a su vez, muchos archivos importantes, programas, y archivos de configuración del sistema. La mayoría de las cosas que hay en el directorio usr son opcionales, es decir, el sistema no las necesita para funcionar correctamente. /usr/X11: Contiene el sistema X Windows que es el entorno gráfico de los sistemas UNIX. El X Windows maneja las ventanas y Cliente/Servidor. programas gráficos en la modalidad /usr/bin: Contiene otros programas que no se encuentran en el directorio /bin. /usr/etc: Tiene algunos archivos de configuración y programas del sistema. Estos archivos, a diferencia de los del directorio /etc no son esenciales para el correcto funcionamiento del sistema, aunque puede que algunos si lo sean. /usr/include: Contiene archivos que utiliza el compilador de C. Son esenciales para compilar casi cualquier programa hecho en C. /usr/lib: Contiene las librerías equivalentes 'stub' y 'static' a los archivos de /lib. Muchos programas, además, guardan archivos de configuración en /usr/lib. /usr/local: Contiene al igual que /usr una gran cantidad de programas. Este directorio difiere mucho entre cada sistema UNIX o GNU/Linux. /usr/man: Aquí se encuentran la mayoría de las páginas del manual de cada programa. Para acceder a los manuales se utiliza el comando man seguido del nombre del programa. /usr/src: Contiene el código fuente (programas por compilar) de muchos programas. /usr/src/linux: Contiene el código fuente del núcleo, que puede ser recompilado nuevamente por el administrador. (No aconsejable para usuarios inexpertos). /var: Aquí están los programas que cambian de vez en cuando o a menudo de tamaño. /var/adm: Contiene archivos que son de incumbencia para el administrador del sistema, más que nada históricos, donde sé loguea (graba) todos los errores, entradas, salidas, etc. /var/www/html: Contiene las páginas html que usamos en un servidor Web local o de producción que se ejecuta con el servidor Web Apache. Dispositivos. hd: hda1 será el disco rígido IDE (hd), primario (a), y la primera partición (1). fd: Los archivos que empiecen con las letras 'fd' se referirán a los controladores de las disqueteras: fd0 seria la primera disquetera fd1 seria la segunda. ttyS – cua: Los dispositivos "ttyS" y "cua" se usan para acceder a los puertos serie como por ejemplo, ttyS0 seria el puerto com1 en MS-DOS o Microsoft Windows. Los dispositivos "cua" son 'callout' por eso se usan en conjunción con el MODEM. sd: Son los dispositivos SCSI. Su uso es muy parecido al del hd. lp: Son los puertos paralelos, lp0 es equivalente a LPT1 en MS-DOS o Microsoft Windows. null: Este es usado como un agujero negro, ya que todo lo que se dirige allí desaparece. tty: Los tty hacen referencia a cada una de las consolas virtuales, tty1 será la primera consola virtual, tty2 la segunda, etc. pty: Son pseudo terminales, proporcionan una terminal a sesiones remotas, esto quiere decir que si la máquina esta conectada en red cualquiera que permita Telnet para entrar al sistema usara uno de estos dispositivos.

Sistema de Booteo en GNU/Linux

El sistema de booteo (inicio) de toda Distribución GNU/Linux cumple un cierto orden donde primero se carga el kernel o núcleo del sistema, luego de esto se carga el programa init que pone en funcionamiento el archivo más importante de inicio inittab1

después se cargan todos los módulos, dispositivos, demonios, etc., y una vez concluido esto, podemos pasar a digitar nuestra cuenta de usuario y password para acceder al Sistema Operativo. InitTab distingue multiples run-level, los cuales tienen cada uno sus procesos a inicializar. Hay run-levels validos del 0 al 6. Paso a explicar para que sirvan cada uno de ellos.

Se muestra algunos ejemplos en la siguiente tabla, algunos comandos necesitaran privilegios del usuario "root" si existen muchos usuarios conectados al equipo.

Sistemas de Archivos

Dependiendo de la Distribución GNU/Linux que utilicemos se soportarán o no los sistemas de archivos, un caso de ellos es el sistema ntfs por lo general no es soportado; se debe actualizar el kernel para que lo soporte. Tipos de Sistemas de Archivos. A continuación se describen algunos tipos de sistemas de archivos más conocidos: ext – Extended File System: Sistema de archivos nativo original de las primeras Distribuciones GNU/Linux. ext2 – Second Extended File System: Es el sistema de archivos común en GNU/Linux, antes se usaba el 'ext' que fue reemplazado por este. minix – Minix File System: Sistema de archivos del Sistema Operativo Minix. xiafs – Xia File System: Parecido al ext2. Casi no se lo utiliza actualmente. msdos – MS-DOS File System: Sistema de archivos de MS-DOS. nfs – Network File System: Sistema de archivos de Red. iso9660 – ISO 9660 File System: Sistema de archivos usado comúnmente para los CD– ROMs. xenix – Xenix File System: Sistema de archivos del Sistema Operativo Linux Xenix de Microsoft, no existe en la actualidad. swap: Sistema de archivos de intercambio. hpfs – HPFS File System: Nos da acceso de solo lectura a las unidades comprimidas con DoubleSpace. vfat – FAT File System: Accede a particiones de FAT16 y FAT32 de Microsoft Windows. ntfs – New Technolgy File System: Sistema de archivos seguro usado por las últimas versiones de Sistemas Operativos Clientes y Servidores Microsoft Windows. Todo es un Archivo. Un disco rígido, una partición en un disco rígido, un puerto paralelo, una conexión a un sitio web, una placa Ethernet, todos estos son archivos. Incluso los directorios son archivos. Note que aquí por tipo de archivo no nos referimos al tipo de contenido de un archivo: para GNU/Linux y cualquier sistema Unix, un archivo, ya sea una imagen GIF, un archivo binario o lo que sea, sólo es un flujo de bytes. Diferenciar a los archivos de acuerdo a su contenido es algo dejado a las aplicaciones. Los Diferentes Tipos de Archivos. Al hacer un ls -l, el carácter antes de los derechos de acceso identifica el tipo de un archivo, los archivos regulares (-) y los directorios (d). También puede encontrarse con estos otros tipos si se desplaza por el árbol de archivos y lista el contenido de los directorios: Archivos de Modo Carácter. Estos archivos son o bien archivos especiales del sistema (tal como /dev/null, que ya hemos visto), o bien periféricos (puertos serie o paralelo), que comparten la particularidad de que su contenido (si es que tienen alguno) no se conserva en memoria. Dichos archivos se identifican con la letra 'c'2. Archivos de Modo Bloque. Estos archivos son periféricos, y, a diferencia de los archivos de modo carácter, suontenido, está "bufereado"3. Los archivos que entran en esta categoría son, por ejemplo, los discos rígidos, las particiones de un disco rígido, las unidades de disquete, las unidades de CD-ROM y así sucesivamente. Los archivos /dev/hda, /dev/sda5 son un ejemplo de archivos de modo bloque. En la salida de ls -l, estos están identificados por la letra 'b'. Vínculos Simbólicos. Estos archivos son muy comunes, y se usan ampliamente en el procedimiento de inicio del Sistema Operativo GNU/Linux. Su propósito es vincular archivos de forma simbólica, lo que significa que dichos archivos pueden o no apuntar a un archivo existente. Generalmente identificados por una 'l'. se los conoce como "soft links" (en inglés), y están Tuberías Nombradas. En caso que se lo pregunte, sí, estos son muy similares a las tuberías usadas en los comandos del shell, pero con la particularidad que estas, en realidad, tienen nombre. Sin embargo, son muy raras, y es muy poco probable ver en el árbol de archivos. Se identifica por la letra 'p'. Sockets. Este es el tipo de archivo para todas las conexiones de red. Pero sólo unos pocos tienen nombre. Más aun, hay distintos tipos de sockets y sólo se puede vincular uno. Dichos archivos se identifican con la letra 's'. I-nodos. Los i-nodos son la parte fundamental de cualquier sistema de archivos GNU/Linux. La palabra i-nodo es una abreviación de Information NODE (NODO de Información). Los i-nodos se almacenan en el disco en una tabla de i-nodos. Existen para todos los tipos de archivos que se pueden almacenar en un sistema de archivos, y esto incluye a los directorios, las tuberías nombradas, los archivos de modo carácter, y así sucesivamente. Los i-nodos también son la forma en la que un sistema GNU/Linux identifica de forma unívoca a un archivo. En GNU/Linux a un archivo no se identifica por su nombre, sino por un número de i- nodo4. La razón para esto es que un mismo archivo puede tener varios nombres, o incluso ninguno. En GNU/Linux, un nombre de archivo es simplemente una entrada en un i-nodo de directorio. Tal entrada se denomina vínculo.

Servidor Samba SMB (Server Message Block)

Un equipo con GNU/Linux instalado y otros equipos en red en una oficina con alguna versión de Microsoft Windows son conectados con el servidor Samba para compartir archivos o impresoras. Samba es un conjunto de programas, originalmente creados por Andrew Tridgell y actualmente mantenidos por The Samba Team, bajo la Licencia Publica GNU, y que implementan en sistemas basados sobre Unix el protocolo Server Message Block (Protocolo SMB). Este es a veces referido como Common Internet File System (CIFS), LanManager o protocolo NetBios. Sirve como reemplazo para Microsoft Windows NT, Warp, NFS (Network File System) o servidores Novell Netware.

Software Requerido. Necesitara tener instalado los siguientes paquetes: samba, samba-client, samba- common. Realice una consulta al sistema si se encuentran instalados estos paquetes, utilizando el siguiente comando:

Este comando se probó en Red Hat Enterprise Linux AS 3.0, la salida correspondiente es la siguiente:

Si por alguna razón no se encuentra alguno de estos programas, introduzca el CD de instalación, monte este y ejecute el siguiente comando para instalar el paquete que falte:

Procedimientos

Definamos primero los parámetros necesarios, seria el NetBios con el que nos vería el grupo de maquinas Windows, el grupo al que pertenecemos y el rango de direcciones IP a las que se permitirá acceder hacia la máquina GNU/Linux. Para fines prácticos el nombre NetBios debe tener un máximo de 11 caracteres. Normalmente tomaremos como en referencia un nombre corto de la máquina o el nombre corto que se asigno como alias a la interfaz de red. Este lo establecemos en el fichero /etc/samba/lmhosts en donde encontraremos lo siguiente:

Debemos añadir el nombre que hayamos elegido asociado a la dirección IP que se tenga dentro de la red local. Adicionalmente se podrá añadir también el nombre y dirección IP del resto de las máquinas que conformen la red local. Haga la separación de espacios con un tabulador.

Una vez hecho esto se necesitara ahora configurar los parámetros necesarios en /etc/samba/smb.conf. Empezaremos por establecer el grupo de trabajo editando la línea workgroup, de este modo: Workgroup MIGRUPO Después establecemos de acuerdo parámetro netbios name: al fichero /etc/samba/lmhosts en la línea del

En el fichero /etc/samba/smb.conf, encontrará no solo las opciones que requieren editarse, sino también un valioso instructivo que podría consultar mas adelante para hacer algunos ajustes a la configuración. Dentro de este notara que la información que le será de utilidad viene comentada con un símbolo # (número) y los ejemplos; (punto y coma), siendo estos últimos los que tomaremos como referencia. Se establece cierto nivel de seguridad especificando que rango de direcciones IP podrán acceder al servidor Samba, quitando los símbolos de comentarios y editando la línea hosts allow. Si nuestra red consiste en máquinas con dirección IP desde 192.168.1.1 hasta 192.168.1.254, el rango de direcciones IP será 192.168.1., y este permitirá el acceso solo a dichas máquinas. Edite esta de manera que quede del siguiente modo: hosts allow = 192.168.1. 127. Si queremos tener que evitar el registro de Windows en todas las máquinas de la red local, debemos quitar los comentarios de las siguientes líneas:

Solo nos faltara configurar las impresoras y los directorios compartidos. Para tal fin, debemos añadir solo public = yes en la sección de impresoras, de forma quede de la siguiente forma:

Para los directorios o volúmenes que se compartirán, en el mismo fichero de configuración encontrara distintos ejemplos para distintas situaciones particulares. En general puede utilizar el siguiente ejemplo que funcionará para la mayoría de los casos:

Hecho todo lo anterior solo necesitara inicializar el demonio correspondiente a fin de que cargue los nuevos parámetros configurados. Si iniciará Samba por primera vez ejecute siguiente comando:

Si va a reiniciar el servicio de Samba, ejecute siguiente comando:

No olvide sincronizar las cuentas entre el servidor GNU/Linux y las estaciones con Microsoft Windows. Es decir si en una máquina con Windows ingresamos como el usuario "frank" con contraseña "frank2007" en el servidor GNU/Linux debe existir también dicha cuenta con ese mismo login y la misma contraseña. Añada las cuentas con smbadduser y smbpasswd. los comandos adduser y passwd, hágalo también con

Si deseamos restringir las cuentas que se vayan a crear no puedan acceder a servicios distintos de Samba, como serian Telnet, SSH (Secury Shell), etc., es decir, que no se les permita hacer login al sistema, podemos utilizar la siguiente alternativa que solo permitirá acceso a Samba, pero impedirá que el usuario intente acceder al servidor y obtenga un shell:

A continuación se muestra un ejemplo del fichero de configuración del Servidor Samba en Linux Fedora Core 7.0.

Servidor DNS (Domain Name Server)

El DNS permite resolver nombres de dominio y direcciones IP, permite ubicar hosts de redes lejanas, es más fácil recordar nombres en vez de cifras. Sobre todo cuando se trata de una cantidad de direcciones tan inmensa como la de Internet. Las computadoras por otro lado trabajan perfectamente con cifras como la dirección IP. Lo que sucede cuando ingresamos a Internet colocando una dirección como http://xionecuador.bravehost.com, el navegador dirige una petición al Servidor de Dominio de su proveedor y este intenta resolver el nombre de dominio con la dirección IP correspondiente. El DNS define un árbol de direcciones que empieza en una raíz, en este caso es ".". De esta raíz surgen distintas ramificaciones, ampliamente conocidas por todos, que son: .com, .net, .org, .gov, .edu, .info, .es, .uk, .de, .mil, etc. Cada una puede tener subdominios, esto se aprecia en la Figura XGL 6.

Figura XGL 6 – Estructura de Árbol de Direcciones. Dominio. Un dominio es el registro de un nombre comercial o marca en Internet, pueden tener varias terminaciones como ejemplo: .com, .edu, .gov, .org, .net, etc. Existen dos tipos de dominios: dominios directos y dominios indirectos. Dominio Directo: Proporciona para cada nombre una dirección IP. Dominio Indirecto o Inverso: Proporciona para cada dirección IP un nombre. El dominio inverso se conoce también como dominio in-addr.arpa. Los elementos del dominio inverso son las direcciones de red construidas invirtiendo los números que lo componen, y terminando en in-addr.arpa. Ejemplo: La red es 138.117.0.0, el dominio inverso es 117.138.in-addr.arpa.

Configuración del Servidor DNS

Archivos que intervienen en la configuración:

Para la configuración del Servidor DNS seguiremos los siguientes pasos: 1. Definir el Dominio.- Bajo el directorio /etc el archivo resolv.conf y usando un editor de textos como "gedit" o "vi" crear el dominio, para el ejemplo consideramos xion.org y guardamos el archivo.

2. Crear Zona.- Bajo el directorio /etc modificamos el archivo named.conf donde se crearán dos zonas, las mismas que permitirán resolver: De nombre a IP (Resolución Directa) y de IP a nombre (Resolución Inversa). El archivo root.hints debe incluirse en nuestro Servidor GNU/Linux, con ello mostramos la lista de servidores DNS capaces de cumplir con las peticiones de traducción de nuestro servidor DNS.

Las zonas irán de la siguiente manera:

3. Configurar Diferentes Servicios.- Se configura los servicios para el caso de nombres a direcciones IP. Abrimos el archivo named.local que se encuentra bajo el directorio /var/named/ y lo editamos cambiando la palabra localhost por el nombre de "xion.org". En el archivo named.local, existen los siguientes registros: nuestro dominio • SOA (Start of Autority – Inicio de Autoridad).- Indica el inicio de los datos para una zona y define parámetros que afectan a todos los registros para la zona. • NS (Name Server – Servidor de Nombres).- Indica el servidor de nombres. • A (Address – Dirección).- Convierte un nombre de Estación en una dirección IP. • PTR (Pointer – Puntero).- Convierte una dirección IP a un nombre de Estación. A continuación se muestra el contenido del archivo de configuración xion.org.zone, con los diferentes servicios.

Luego de analizar los registros y colocando la información correspondiente, escribamos las líneas para la configuración de los diferentes servicios y guardamos creando el archivo xion.org.zone. Los servicios a configurarse son el DNS, WWW, FTP y DHCP, se procede de la siguiente forma: A continuación se configura los servicios para el caso de nombres a direcciones IP. Bajo /var/named tomamos como base el archivo named.local y configuramos los mismos servicios anteriores pero en forma inversa, archivo xion.org.zone.inv de la siguiente forma: para guardar creamos el

Nota: Es muy importante cuando modifiquemos los archivos xion.org.zone y xion.org.zone.inv, se debe incrementar en uno el campo Serial para que se actualicen las zonas en el servidor y no genere errores. Se debe evitar dejar espacios en blanco, use el tabulador para separar las cadenas de texto e incluya los puntos al final de los nombres de los servidores. 4. Levantar el Servicio.- Para levantar el servicio escribir el siguiente comando: service named start 5. Verificar Errores.- Para verificar si la configuración del DNS es satisfactoria verificamos los N últimos mensajes para ver si existió errores en dicha información, para lo cual en la consola escribimos la siguiente líneas de comandos:

6. Verificar si Corre el DNS.- Hacemos ping al servicio WWW, usando los comandos: ping www.xion.org, host www.xion.org o host 192.168.10.1, si no existe problemas nos devolverá información de la traducción de los nombres. 7. Funcionamiento del DNS.- Para comprobar como realmente funciona la configuración del DNS creamos una página html, que será la página que se presentará en primera instancia, esta se guarda como index.html que se encuentra en /var/www/html en el caso de que no se cree esta página se presentará la pantalla de Bienvenida de Red Hat Linux. 8. Servidor Web.- En el directorio /etc/http/conf/ en el archivo httpd.conf buscamos la palabra ServerName y a continuación colocamos el nombre de nuestro dominio www.xion.org.

Por último nos conectamos en red, partiendo de una máquina con Microsoft Windows colocamos en su navegador (Internet Explorer o Mozilla Firefox) el nombre del dominio www.xion.org o la dirección IP, y como respuesta obtenemos la página index.html que se aprecia en la Figura XGL 7.

Figura XGL 7 – Página Web alojada en el servidor con Red Hat Enterprise Linux 3.0. Servidor DHCP (Dinamic Host Configuration Protocol). DHCP es un protocolo de red para asignar automáticamente información TCP/IP a equipos cliente. Es útil para proporcionar un modo rápido de configuración de la red del cliente. Al configurar el sistema cliente, el administrador puede seleccionar el protocolo DHCP y no especificar una dirección IP, una máscara de red, un Gateway o Servidor DNS. El cliente recupera esta información desde el servidor DHCP. Configuración de un Servidor DHCP. Puede configurarse un servidor DHCP mediante el archivo /etc/dhcpd.conf. DHCP también usa el archivo /var/lib/dhcp/dhcpd.leases para almacenar la base de datos de arrendamiento de clientes. Archivo de Configuración. Se debe crear el archivo de configuración dhcpd.conf, que almacena la información de red de los clientes. Se pueden declarar opciones globales para todos los clientes, o bien opciones para cada sistema cliente. El archivo de configuración puede contener tabulaciones o líneas en blanco adicionales para facilitar el formato. Las palabras clave no distinguen entre mayúsculas y minúsculas, se usa el símbolo # (numeral) para denotar una línea de comentarios. Hay dos tipos de esquemas de actualización implementados actualmente, el modo de actualización del DNS ad-hoc y el modo de actualización de Interacción DHCP-DNS. Si y cuando estos dos son aceptados como parte del proceso estándar de IETF, habrá un tercer modo el método estándar de actualización DNS. El servidor DHCP tiene que estar configurado para usar uno de estos dos tipos de actualización. Si se desea conservar el mismo comportamiento, añada la siguiente línea al inicio del archivo de configuración:

Añada la siguiente línea al inicio del archivo de configuración:

El archivo de configuración posee dos tipos de información:

Parámetros.- Establece cómo se realiza una tarea, si debe llevarse a cabo una tarea o las opciones de configuración de red que se enviarán al cliente.

Parámetros.- Establece cómo se realiza una tarea, si debe llevarse a cabo una tarea o las opciones de configuración de red que se enviarán al cliente.

Declaraciones.- Describen la topología de red, describen los clientes, proporcionan direcciones para los clientes o aplican un grupo de parámetros a un grupo de declaraciones.

Declaraciones.- Describen la topología de red, describen los clientes, proporcionan direcciones para los clientes o aplican un grupo de parámetros a un grupo de declaraciones.

Importante.- Si cambia el archivo de configuración, los cambios no se aplicarán hasta reiniciar el demonio DHCP; para que surta efecto use el comando:

A continuación se muestran varios ejemplos de configuración para DHCP.

Todas las subredes que comparten la misma red física deben especificarse dentro de una declaración shared-network como se muestra en el siguiente ejemplo. Los parámetros dentro de shared-network pero fuera del cerco de las declaraciones subnet se consideran parámetros globales. El nombre de shared-network debe ser el título descriptivo de la red, como por ejemplo test-lab, para describir todas las subredes en un entorno de laboratorio de pruebas.

Como se muestra en el ejemplo 3, la declaración group puede utilizarse para aplicar parámetros globales a un grupo de declaraciones. Puede agrupar redes compartidas, subredes, hosts u otros grupos. Para configurar un servidor DHCP que arrienda una dirección IP dinámica a un sistema dentro de una subred, modifique el ejemplo 4 con sus valores.

En el ejemplo 4, se declara un tiempo de arrendamiento por defecto, un tiempo de arrendamiento máximo y los valores de configuración de red para los clientes. En este ejemplo se asigna una dirección IP en el rango 192.168.10.10 y 192.168.10.100 a los sistemas clientes. Para asignar una dirección IP a un cliente según la dirección MAC de la tarjeta de interfaz de red, use el parámetro hardware Ethernet dentro de la declaración del host. En el ejemplo 5, la declaración "host soporte" específica que la interfaz de red con una dirección MAC 00:A0:78:8E:9E:AA siempre recibe la dirección IP 192.168.10.4. Tenga en cuenta que puede usar el parámetro opcional host-name para asignar un nombre host al cliente.

En el ejemplo 5, tenemos el nombre de un servidor soporte.xion.org con IP estática en base a la dirección MAC de su tarjeta de red.

Base de Datos de Arrendamiento. En el servidor DHCP, el archivo /var/lib/d.C./dhcpd.leases almacena la base de datos de arrendamiento del cliente DHCP. La información de arrendamiento de DHCP de cada dirección IP asignada recientemente se almacena de modo automático, esta icluye la longitud de arrendamiento, a quién se ha asignado la dirección IP, las fechas iníciales y finales de renta, y la dirección MAC de la tarjeta de interfaz de red utilizada para recuperar el arrendamiento. Todas las horas de la base de datos de arrendamiento se expresan según formato GMT, no con la hora local. Arranque y Parada del Servidor. Importante.- Antes de arrancar por primera vez el servidor DHCP, asegúrese de que existe un archivo dhcpd.leases para que no falle el arranque. Use el comando touch /var/lib/dhcp/dhcpd.leases para crear el archivo en caso de no exista. Para arrancar el servicio DHCP:

Si tiene más de una interfaz de red conectada al sistema, pero sólo desea que el servidor DHCP arranque en una de las interfaces, puede configurar el servidor DHCP para que sólo arranque en ese dispositivo. En /etc/sysconfig/dhcpd, agregue el nombre de la interfaz a la lista DHCPDARGS:

Esto es útil si tiene una máquina firewall con dos tarjetas de red. Se puede configurar una tarjeta de red como cliente DHCP para recuperar una dirección IP en Internet y la otra tarjeta de red puede utilizarse como servidor DHCP para la red interna detrás del firewall. Su sistema será más seguro si específica la tarjeta conectada a la red interna ya que los usuarios no pueden conectarse al demonio vía Internet. Otras opciones de línea de comando que pueden ser especificadas en el archivo /etc/sysconfig/dhcpd incluyen:

-p .- Especifique el número de puerto UDP en el cual debería escuchar dhcpd. Está predeterminado el puerto 67. El servidor DHCP transmite las respuestas al cliente a un puerto con un número superior que el puerto UDP especificado. Por ejemplo si acepta el puerto predeterminado 67, el servidor escucha en el puerto 67 y responde en el puerto 68. Si especifica un puerto en este momento y usa el agente de transmisión, debería especificar el mismo puerto en el que el agente debería escuchar.

-p .- Especifique el número de puerto UDP en el cual debería escuchar dhcpd. Está predeterminado el puerto 67. El servidor DHCP transmite las respuestas al cliente a un puerto con un número superior que el puerto UDP especificado. Por ejemplo si acepta el puerto predeterminado 67, el servidor escucha en el puerto 67 y responde en el puerto 68. Si especifica un puerto en este momento y usa el agente de transmisión, debería especificar el mismo puerto en el que el agente debería escuchar.

-f.- Ejecutar el demonio como un proceso de primer plano. Casi siempre se usa para la depuración.

-f.- Ejecutar el demonio como un proceso de primer plano. Casi siempre se usa para la depuración.

-d.- Registrar el dominio del servidor DHCP en el descriptor de errores estándar. Casi siempre se usa para el depurado. Si escrito en /var/log/messages. no está especificado, el registro será

-d.- Registrar el dominio del servidor DHCP en el descriptor de errores estándar. Casi siempre se usa para el depurado. Si escrito en /var/log/messages. no está especificado, el registro será

-cf filename.- Específica la localización configuración por defecto es /etc/dhcpd.conf.del archivo de configuración. La

-cf filename.- Específica la localización configuración por defecto es /etc/dhcpd.conf.del archivo de configuración. La

-lf filename.- Específica la ubicación de la base de datos de arrendamiento. Si ya existe el archivo de la base de datos de arrendamiento, es muy importante que el mismo archivo sea usado cada vez que el servidor DHCP se inicia. Se le recomienda que use esta opción sólo para propósitos de depuración en máquinas que no estén en producción. La ubicación por defecto es /var/lib/dhcpd.leases.

-lf filename.- Específica la ubicación de la base de datos de arrendamiento. Si ya existe el archivo de la base de datos de arrendamiento, es muy importante que el mismo archivo sea usado cada vez que el servidor DHCP se inicia. Se le recomienda que use esta opción sólo para propósitos de depuración en máquinas que no estén en producción. La ubicación por defecto es /var/lib/dhcpd.leases.

-q.- No imprima el mensaje de copyright entero cuando inicie el demonio.

-q.- No imprima el mensaje de copyright entero cuando inicie el demonio.

Agente de Transmisión DHCP. El agente de transmisión DHCP (dhrelay) le permite transmitir las peticiones DHCP y BOOTP desde la subred sin un servidor DHCP para uno o más servidores en otras subredes. Cuando un cliente DHCP pide información, el agente de transmisión DHCP reenvía la petición a la lista de servidores DHCP específica cuando se inicia el agente de transmisión DHCP. Cuando un servidor DHCP devuelve una respuesta, la respuesta puede ser broadcast o unicast en la red que ha enviado la petición original. El agente de transmisión escucha las peticiones DHCP en todas las interfaces a menos que las interfaces estén especificadas en /etc/sysconfig/dhcrelay con la directiva INTREFACES. Para iniciar dhcrelay start. el agente de transmisión DHCP, use el comando service Configuración del Cliente DHCP. Antes de configurar un cliente DHCP es de asegurarse que el kernel reconoce la tarjeta de la interfaz de red. La mayoría de las tarjetas se reconocen durante el proceso de instalación y el sistema se configura para utilizar el módulo de kernel correcto para la tarjeta. Si instala una tarjeta después de la instalación, la aplicación Kudzu debería reconocerla y solicitarle que configure el módulo del kernel correspondiente para ésta tarjeta. Para configurar un cliente DHCP manualmente, debe modificar el archivo /etc/sysconfig/network para habilitar el uso del archivo de configuración y de red en los dispositivos del directorio /etc/sysconfig/network-scripts. En este directorio, cada dispositivo debería tener un archivo de configuración llamado ifcfg-eth0 donde eth0 es el nombre del dispositivo de red. El archivo /etc/sysconfig/network debería contener la línea: NETWORKING=yes, puede disponer de más información en este archivo. El archivo de configuración /etc/sysconfig/network-scripts/ifcfg-eth0 debería tener las siguientes líneas:

Nota: Necesita un archivo de configuración para cada dispositivo que desee configurar para el uso de DHCP como ejemplo: eth0 (Ethernet 0), eth1 (Ethernet 1), eth2 (Ethernet 2), etc.

Compartición de Archivos con el Servidor vsftpd

Protocolo FTP (File Transfer Protocol). El Protocolo de Transferencia de Archivos es idóneo para la transferencia de grandes bloques de datos a través de redes que soporten TCP/IP. El servicio utiliza los puertos 20 y 21, exclusivamente sobre TCP. El puerto 20 es utilizado para el flujo de datos entre cliente y servidor. El puerto 21 es utilizando para el envío de órdenes del cliente hacia el servidor. Prácticamente todos los Sistemas Operativos y plataformas incluyen soporte para FTP, lo que permite que cualquier computadora conectada a una red basada sobre TCP/IP pueda hacer uso de este servicio a través de un cliente FTP. Servidor vsftpd (Very Secure FTP Daemon). Es un equipamiento lógico utilizado para implementar servidores de archivos a través del protocolo FTP. Se distingue principalmente porque sus valores predeterminados son muy seguros y por su sencillez en la configuración, comparado con otras alternativas como ProFTPD y Wu-ftpd. Puede encontrar más información en el sitio web: http://vsftpd.beasts.org/ Instalación de vsftpd Utilizando Yum y Up2Date.

Ficheros de Configuración. Se utilizan los siguientes archivos de configuración: /etc/vsftpd.user_list define la lista usuarios que pueden acceder o no al servidor, dependiendo de la configuración. /etc/vsftpd/vsftpd.conf es el archivo de configuración principal. Utilice un editor de texto y modifique el contenido del archivo /etc/vsftpd/vsftpd.conf. A continuación se describe el significado de cada parámetro:

Parámetro anonymous_enable.- Se utiliza para definir si se permitirán los accesos anónimos al servidor. Establezca como valor YES o NO de acuerdo a lo que se requiera.

Parámetro anonymous_enable.- Se utiliza para definir si se permitirán los accesos anónimos al servidor. Establezca como valor YES o NO de acuerdo a lo que se requiera.

Parámetro local_enable.- Es particularmente interesante si se combina con la función de jaula (chroot). Establece si se van a permitir los accesos autenticados de los usuarios locales del sistema. Establezca como valor YES o NO de acuerdo a lo que se requiera.

Parámetro local_enable.- Es particularmente interesante si se combina con la función de jaula (chroot). Establece si se van a permitir los accesos autenticados de los usuarios locales del sistema. Establezca como valor YES o NO de acuerdo a lo que se requiera.

Parámetro write_enable.- Establece si se permite el mandato write (escritura) en el servidor. Establezca como valor YES o NO de acuerdo a lo que se requiera.

Parámetro write_enable.- Establece si se permite el mandato write (escritura) en el servidor. Establezca como valor YES o NO de acuerdo a lo que se requiera.

Parámetro ftpd_banner.- Este parámetro sirve para establecer el banderín de bienvenida que será mostrado cada vez que un usuario acceda al servidor. Puede establecerse cualquier frase breve que considere conveniente.

Parámetro ftpd_banner.- Este parámetro sirve para establecer el banderín de bienvenida que será mostrado cada vez que un usuario acceda al servidor. Puede establecerse cualquier frase breve que considere conveniente.

Estableciendo restricciones de acceso para los usuarios: parámetros chroot_local_user y chroot_list_file. De modo predeterminado los usuarios del sistema que se autentiquen tendrán acceso a otros directorios del sistema fuera de su directorio personal. Para restringir el acceso de los usuarios a los directorios que no les pertenecen use el parámetro chroot_local_user que habilitará la función de chroot() y los parámetros chroot_list_enable y chroot_list_file para establecer el archivo con la lista de usuarios que quedarán excluidos de la función chroot().

Nota: No olvide crear el fichero /etc/vsftpd/vsftpd.chroot_list, ya que de otro modo no arrancará el servicio vsftpd.

Control del Ancho de Banda.

Parámetro anon_max_rate.- Se utiliza para limitar la tasa de transferencia en bytes por segundo (Bps) para los usuarios anónimos, algo sumamente útil en servidores FTP de acceso público. En el siguiente ejemplo se limita la tasa de transferencia a 5 Kbps para los usuarios anónimos:

Parámetro anon_max_rate.- Se utiliza para limitar la tasa de transferencia en bytes por segundo (Bps) para los usuarios anónimos, algo sumamente útil en servidores FTP de acceso público. En el siguiente ejemplo se limita la tasa de transferencia a 5 Kbps para los usuarios anónimos:

Parámetro local_max rate.- Hace lo mismo que anon max_rate, pero aplica para usuarios locales del servidor FTP. En el siguiente ejemplo se limita la tasa de transferencia a 5 Kbps para los usuarios locales:

Parámetro local_max rate.- Hace lo mismo que anon max_rate, pero aplica para usuarios locales del servidor FTP. En el siguiente ejemplo se limita la tasa de transferencia a 5 Kbps para los usuarios locales:

Parámetro max_clients.- Establece el número máximo de clientes que podrán acceder simultáneamente hacia el servidor FTP. En el siguiente ejemplo se limitará el acceso a 5 clientes simultáneos.

Parámetro max_clients.- Establece el número máximo de clientes que podrán acceder simultáneamente hacia el servidor FTP. En el siguiente ejemplo se limitará el acceso a 5 clientes simultáneos.

Parámetro max_per_ip.- Establece el número máximo de conexiones que se pueden realizar desde una misma dirección IP. Tome en cuenta que algunas redes acceden a través de un servidor Proxy o puerta de enlace y debido a esto podrían quedar bloqueados innecesariamente algunos accesos. El siguiente ejemplo se limita el número de conexiones por IP simultáneas a 5.

Parámetro max_per_ip.- Establece el número máximo de conexiones que se pueden realizar desde una misma dirección IP. Tome en cuenta que algunas redes acceden a través de un servidor Proxy o puerta de enlace y debido a esto podrían quedar bloqueados innecesariamente algunos accesos. El siguiente ejemplo se limita el número de conexiones por IP simultáneas a 5.

Inicio, Detención y Reinicio del Servicio vsftpd. El servicio vsftpd incluido en distribuciones como CentOS Linux 4, Red Hat™ Enterprise Linux 4 y White Box Enterprise Linux 4 puede iniciar, detenerse o reiniciar a través de un guión similar a los del resto del sistema y no depende del servicio xinetd.

Para hacer que el servicio de vsftpd esté activo con el siguiente inicio del sistema, en todos los niveles de arranque (2, 3, 4, y 5), se utiliza lo siguiente:

Si se utilizan cortafuegos con políticas estrictas, como por ejemplo Shorewall, es necesario abrir los puerto 20 (FTP-DATA) y 21 (FTP) por TCP.

Compartición de Archivos usando (Network File System). el Servidor NFS El sistema NFS "Network File System" permite montar una partición perteneciente a una máquina remota como si fuera una partición local. Consiste en un método rápido y eficaz de compartición de archivos y espacio de disco entre distintos computadores de una red que soporten este sistema. Necesitamos tener instalado en nuestro equipo "portmap" y el paquete "nfs-utils". El software "portmap" permite realizar conexiones RPC al servidor y es el encargado de permitir o no el acceso de otros equipos.

Compartición del Disco Duro. Se determina que directorios deseo compartir de mi disco duro para la red. Como ejemplo tendremos:

Se debe editar el archivo /etc/exports, añadiendo la siguiente línea:

Seguridad en NFS. Se debe editar los archivos /etc/hosts.allow y /etc/host/hosts.deny para indicar que computadores de mi red pueden acceder al servidor de disco NFS. Vea los siguientes ejemplos:

Iniciar la Compartición de Archivos. Si hemos modificado el archivo /etc/exports después de haber iniciado el demonio nfsd, debo reiniciarlo usando el comando exportfs –ra que permite actualizar los cambios del servicio NFS o a su vez usar el coma do /sbin/service nfs restart.

Configuración del Cliente NFS. En el equipo cliente como "root" ejecute el comando showmount –e 192.168.10.1, que permite consultar los volúmenes exportados a través del Servidor NFS. Montamos en la máquina cliente (192.168.10.6) el directorio compartido en el servidor (192.168.10.1).

Y podremos acceder a todos los archivos y directorios compartidos en el Servidor GNU/Linux.

Instalación y Configuración de Emulador Wine

El emulador Wine es un programa Open Source, permite la ejecución de programas de Microsoft Windows (incluyendo ejecutables de MS-DOS, Windows 3.x y Win32) sobre Sistemas Operativos Unix y GNU/Linux. Consiste en un programa cargador, que carga y ejecuta un programa binario de Microsoft Windows, y una librería (llamada Winelib) que implementa las llamadas a la API5 de Windows usando sus equivalentes Unix o X11. La librería puede también utilizarse para portar código Win32 a ejecutables Unix nativos. Wine corre en sistemas Unix x86 incluidos GNU/Linux versión 2.0.36 o superior, FreeBSD 5.3 o superior, Mac OS X y Solaris x86 2.5 o superior. Wine es software libre, publicado bajo los términos de la licencia GNU LGPL (Lesser General Public License). La versión Wine 0.9.32 fue lanzada el 2 de Marzo del 2007, y cumple con las expectativas que los usuarios necesitan, estas son: • Correcciones en Direct3D y mejoras en el desempeño. • Correcciones en la compilación de cmd.exe. • Corrección y mejoras de ayuda en formato HTML. • Corrección general de errores. El código fuente está disponible para descarga en los siguientes enlaces: • http://ibiblio.org/pub/linux/system/emulators/wine/wine-0.9.32.tar.bz2 • http://www.winehq.org/site/download Información del Núcleo de GNU/Linux. Se hace referencia solo a distribuciones GNU/Linux como son: Debian Linux, Red Hat Enterprise Linux y sus clones CentOS Linux, Fedora Linux, etc. Es recomendable tener un núcleo del sistema operativo GNU/Linux mínimo de 2.4.x, en la actualidad hay el núcleo 2.6.x soportado por la mayor parte de distribuciones GNU/Linux. Sistemas de Ficheros Soportados Wine debería ejecutarse en la mayoría de los sistemas de ficheros. Sin embargo, Wine no conseguirá iniciarse si un MS-DOS es utilizado para el directorio /tmp. Unos cuantos problemas de compatibilidad se han reportado también al utilizar ficheros accedidos a través del servicio de Samba. Además, como de momento NTFS sólo puede ser utilizado con seguridad con acceso de sólo lectura, se recomienda no utilizar NTFS, ya que los programas Microsoft Windows necesitan acceso de escritura en casi cualquier sitio. En el caso de ficheros NTFS, cópielos a una localización escribible. Requisitos Básicos Necesita tener los ficheros de inclusión (archivos cabecera) de desarrollo de X11 instalados (llamados xlib6g-dev en Debian y XFree86-devel en Red Hat Enterprise). Requisitos de Herramienta de Construcción

Sobre sistemas basados en x86 se requiere que el compilador sea gcc >= 2.7.2.

Sobre sistemas basados en x86 se requiere que el compilador sea gcc >= 2.7.2.  Se necesita el programa "make" (preferiblemente GNU make).

Se necesita el programa "make" (preferiblemente GNU make).

Se necesita tener instalado los paquetes flex versión 2.5 o superior y bison. Compilación de Ficheros de Wine Ejecute los siguientes comandos para construir el ejecutable de Wine:

Se necesita tener instalado los paquetes flex versión 2.5 o superior y bison. Compilación de Ficheros de Wine Ejecute los siguientes comandos para construir el ejecutable de Wine:

Para actualizar a nueva versión usando un fichero de parches, primero ejecute el comando "cd" para ir al directorio superior de la versión (el que contiene este fichero README).

Donde "fichero-parche" es el nombre del fichero de parches (algo como aammdd.diff.gz). Wine- Configuración de Wine Una vez que Wine ha sido construido correctamente, puede ejecutar el comando "make install"; esto instalará el ejecutable de wine, la página de manual de Wine, y otros cuantos ficheros necesarios.

En el caso de que tenga problemas de carga de librerías (por ejemplo "Error while loading shared libraries: libntdll.so"), asegúrese de añadir la ruta de las librerías a /etc/ld.so.conf y ejecutar el comando ldconfig como Administrador "root". Ejecución de Programas Cuando invoque al programa Wine, puede especificar la ruta completa al ejecutable, o sólo el nombre del fichero. Por ejemplo: Para ejecutar el programa servidor de Cyber Control6:

Instalación de Wine desde Paquetes RPM En distribuciones derivadas de Red Hat Enterprise Linux existen los paquetes RPM (Red Hat Packed Managed) que permiten la instalación de nuevos programas sin necesidad de compilar ningún complemento, lo importante es que tengamos instalado todas las dependencias necesarias en nuestro ordenador. Como alternativa a los pasos anteriores de instalación de wine, que pueden resultar largos y complicados se pone a consideración el siguiente comando:

Con el comando anterior desde Internet descargamos cualquier versión de wine desde cualquier Repositorio de Paquetes, sin importar las dependencias.

Configuración del Router Quagga en CentOS Linux 5.0

El Router Quagga es un software derivado del Router Zebra, que es un clon del IOS del Router Cisco, se encuentra disponible bajo la Licencia GNU. Configuración Básica de Router Quagga. Antes de proceder a configurar cualquier servicio, debemos consultar al sistema si esta instalado el paquete de Quagga ejecutando como root el siguiente comando:

Si no está instalado el paquete de quagga, ejecute el siguiente comando:

Después de haber instalado Quagga en el sistema procedemos a levantar los demonios correspondientes:

Ejemplo de Configuración del Router xion – Red 192.168.1.0 A continuación se muestra un ejemplo básico de configuración del Router Quagga para lo cual debe realizar lo siguiente:

Configuración de Router Quagga en GNU/Linux CentOS 5.0. La siguiente información fue probada en mi computador con GNU/Linux CentOS 5.0 y en el Laboratorio Intranets de la Escuela de Ingeniería Electrónica y Tecnología en Computación de la Escuela Superior Politécnica de Chimborazo con GNU/Linux CentOS 4.4 y CentOS 5.0. Para configurar de forma adecuada el Router Quagga realice los siguientes procedimientos: Determinación de soporte del kernel de IPv67:

Si existe error en el paso anterior, cargue el modulo IPv6 correspondiente: Co ando a ejecutar en la Consola d GNU/Linux para Configurar Ro ter Quagg [root@xion ~]# modprobe ipv6 Si la carga fue exitosa tendremos:

Configuración de interfaces (Desactivar):

Configuración de interfaces (Activar):

Configuración de interfaces (Activar):

Configuración de direcciones IPv6 (Añadir):

Configuración de direcciones IPv6 (Eliminar):

Mostrar los enlaces existentes – Se muestra varias interfaces debido a que se encontraba instalado la Máquina Virtual Xen en el Servidor CentOS Linux 5.0:

Mostrar nuestras direcciones IP: Se muestran varias direcciones virtuales debido a que en el servidor GNU/Linux CentOS 5.o se tenían instaladas las máquinas Virtual VmWare y Xen. Co ando a ejecutar en la Consola d GNU/Linux para Configurar Ro ter Quagg

Mostrar nuestras rutas: Se muestra tarjeta de red eth0. la dirección IPv4 192.168.1.0/24, asociada a la

Mostrar las tablas de ruta: Se muestra el Default Gateway del servidor.

Reglas por defecto (Base de datos de normas de enrutado):

Tabla local (Normas de encaminamiento): 192.168.1.0/24 y 127.0.0.0/8. Observamos las direcciones IPv4

Tabla main (Normas de encaminamiento):

Generación de una nueva regla: Para añadir una regla en la configuración del servidor, ejecute los siguientes comandos.

Generación de la tabla Xion y refresco de la cache de rutas:

A continuación se muestra los pasos de configuración necesarios al utilizar la consola Vtysh del Router Quagga, los comandos a ejecutar son similares a los usados por el IOS8 del Router Cisco.

Creación de Túneles IPv6, considero una Red 3ffe:406:5:1:5:a:2:1/96, con IPv4 Local 172.16.17.18 y la IPv4 del Router es 172.22.23.24:

Utilizamos ifconfig para ver todas las interfaces:

Ejecutamos el comando ping6, para comprobar si el túnel esta activo:

Configuración GNU/Linux: de IPv6, si esta activo el demonio radvd en el Sistema Operativo

Compatibilidad de la Tarjeta de Red Eth0 con IPv6. Utilizando la herramienta grafica "Control de Dispositivos de Red", habilite la opción de "Compatibilidad con IPv6", lo cual permite que la tarjeta eth0 pueda interpretar las tramas en formato IPv6. El siguiente comando lista todos los servicios complementarios para soporte de IPv6.

El siguiente comando visualiza la configuración inicial del archivo de configuración de la red.

Modificamos la configuración de la red, de la siguiente manera:

El siguiente comando muestra la configuración inicial de la tarjeta eth0.

Modificamos el archivo de configuración de eth0, añadiendo las siguientes líneas:

Habilitamos la configuración anterior ejecutando el siguiente comando:

Reiniciamos la red ejecutando el siguiente comando:

Hacemos ping6 a la dirección IPv6 de la funcionamiento: tarjeta eth0, para comprobar el

Podemos activar o desactivar ip6table:

Con el siguiente comando desactivamos ip6table.

Con el siguiente comando desactivamos ip6table.

Con el siguiente comando activamos ip6table.

Con el siguiente comando activamos ip6table.

Configuración del Túnel IPv4. A continuación se muestran las direcciones IPv4 para la creación de un Túnel.

El Router tiene la IP: 172.16.17.18

En la interfaz del router del punto A, haremos lo siguiente:

En la interfaz del router del punto B, haremos lo siguiente:

Cuando se desee eliminar el túnel del punto A, ejecute lo siguiente:

Cuando se desee eliminar el túnel del punto B, ejecute lo siguiente:

Configuración del Túnel IPv6. Se tiene la red IPv6 3ffe:406:5:1:5:a:2:1/96 (IPv4 172.16.17.18 y del router 172.22.23.24), ejecute los siguientes comandos.

Creación de Túnel en IPv6IPv4 en Windows. Para la creación del túnel IPv6IPv4 se debe tener en cuenta el Service Pack de Microsoft Windows, de preferencia debe ser Service Pack 2. La configuración que se presenta a continuación fue probada en un computador con Microsoft Windows XP con Service Pack 2. Utilice la consola de Microsoft Windows para configurar el túnel. Creación de túnel automático – Interfaz 2.

Asignación de una dirección IPv6 a la tarjeta local. Revisar que la interfaz esta conectada a la red.

Especificación para el Router.

Ejemplos de Archivos de Configuración de Router Quagga. A continuación se muestra el archivo de configuración del servicio Zebra.

A continuación se muestra el archivo de configuración del servicio Ripd, parte del software Quagga.

Notas:

1 Inittab.- localizado en el directorio /etc, que describe que otros archivos deben cargarce para poner en marcha los distintos programas en memoria, monten las unidades, etc.

2 Archivos Modo Carácter.‐ Se dice de ellos "no‐bufereados", que proviene del inglés unbuffered.

3 Archivos Modo Bloque.‐ Conservado en memoria.

4 I‐node.‐ Los números de i‐nodo son únicos para cada sistema de archivos, puede existir un “i‐nodo” con el mismo número en otro sistema de archivos. Esto nos lleva a la diferencia entre i‐nodos "en disco" e i‐nodos "en memoria". Aunque los i‐nodos "en disco" pueden tener el mismo número si se encuentran en sistemas de archivo diferentes, los i‐nodos "en memoria" tienen un número único a través de todo el sistema. Una solución para obtener la unicidad es, por ejemplo, hacer un hash de el número de i‐nodo "en disco" contra el identificador del dispositivo de bloques.

5 API.- Application Program Interface. Es una interfaz para programas de aplicación usadas en sistemas operativos.

6 Cyber Control: Programa Argentino Cliente/Servidor gratuito para el Control de Cybers.

7 IPv6.- Internet Protocol versión 6, es el sucesor de Internet Protocol versión 4 (IPv4). Incluye un mayor rango de direcciones IP es utilizado por empresas transnacionales. El Hardware y Software debe ser capaz de soportar este protocolo.

8 IOS.- Sistema Operativo interprete utilizado por los Routers Cisco.

Bibliografía

Se ha considerado como referencia para la elaboración del presente documento la información de las siguientes fuentes bibliográficas:

Tutoriales Website de Red Hat Linux Enterprise Europa. http://www.europe.redhat.com/software/rhel/as/

Tutoriales Website de Red Hat Linux Enterprise Europa. http://www.europe.redhat.com/software/rhel/as/

Tutorial Introducción Básica a GNU/Linux Jorge Gajón. – gajon@gajon.org

Tutorial Introducción Básica a GNU/Linux Jorge Gajón. – gajon@gajon.org

Libro Hackers en Linux – Secretos y Soluciones para la Seguridad de Linux. Brian Hactch, James Lee y George Kurtz.

Libro Hackers en Linux – Secretos y Soluciones para la Seguridad de Linux. Brian Hactch, James Lee y George Kurtz.

Website de Difusión de Información de Software Libre – Xion Ecuador. http://xionecuador.bravehost.com Franklin Hermel Coloma Ramírez – foxnet_xtrem@yahoo.es

Website de Difusión de Información de Software Libre – Xion Ecuador. http://xionecuador.bravehost.com Franklin Hermel Coloma Ramírez – foxnet_xtrem@yahoo.es

Informes de Prácticas de Laboratorio de Intranets realizadas en la Escuela de Ingeniería Electrónica y Tecnología en Computación – Escuela Superior Politécnica de Chimborazo. http://fie.espoch.edu.ec, http://www.espoch.edu.ec

Informes de Prácticas de Laboratorio de Intranets realizadas en la Escuela de Ingeniería Electrónica y Tecnología en Computación – Escuela Superior Politécnica de Chimborazo. http://fie.espoch.edu.ec, http://www.espoch.edu.ec

Informe de Prácticas Pre-profesionales realizadas en la empresa ISP Fastnet Cía. Ltda., de la ciudad de Riobamba. http://www.fastnet.net.ec

Informe de Prácticas Pre-profesionales realizadas en la empresa ISP Fastnet Cía. Ltda., de la ciudad de Riobamba. http://www.fastnet.net.ec

Documentos elaborados para dictar clases teórico- prácticas en la Colaboración de Asistente de Cátedra de Sistemas Operativos en el año 2003, en la Escuela de Ingeniería Electrónica y Tecnología en Computación – Escuela Superior Politécnica de Chimborazo.

Documentos elaborados para dictar clases teórico- prácticas en la Colaboración de Asistente de Cátedra de Sistemas Operativos en el año 2003, en la Escuela de Ingeniería Electrónica y Tecnología en Computación – Escuela Superior Politécnica de Chimborazo.

Biografía

INFORMACIÓN PERSONAL

Miembro de: Ecualug.org – Comunidad Ecuatoriana de Software Libre – http://www.ecualug.org Safecreative.org – Organización de Protección de propiedad Intelectual Usuario SafeCreative: http://www.safecreative.org/user/0710150019004 Obra Registrada Xion GNU Linux: http://www.safecreative.org/work/0801100372895 Com-SL.org – Comunidad de Software Libre de Cuba – http://www.com-sl.org/ Voip-info.org – Wiki sobre VoIP Asterisk – http://www.voip-info.org/wiki/view/Asterisk Asterisx.org – Distribución GNU/Linux para IPBX – http://www.asterisk.org Elastix.org – Distribución GNU/Linux Ecuatoriana para Voz sobre IP – http://www.elastix.org Desktoptwo.com – GNU/Linux Virtual – Acceso Web a servidor GNU/Linux Virtual – https://desktoptwo.com/ Xing.com – Grupos de Profesionales – https://www.xing.com/

Licencia: GNU FDL – Licencia de Documentación Libre de GNU es una forma de Copyleft para ser usada en un manual, libro de texto u otro documento que asegure que todo el mundo tiene la libertad de copiarlo y redistribuirlo, con o sin modificaciones, de modo comercial o no comercial. Para mayor información visite el sitio web de la Free Software Foundation y revise como es el uso de la licencia GNU FDL. http://www.gnu.org/licenses/fdl.html#SEC4.

Importante: No se ofrece ninguna garantía por daños o perjuicios que se den por el uso indebido de la información que se ofrece en el presente documento. Xion Ecuador – Versión 0.2, Abril 2008 Xion Ecuador – Versión 0.1, Julio 2007 Duchicela 22-45 y Avenida Daniel León Borja

Riobamba – Ecuador Este documento es propiedad de Xion Ecuador – Franklin Hermel Coloma Ramírez, se libera bajo los términos de la licencia GNU FDL 1.2.

Autor:

Franklin Hermel Coloma Ramírez.

Página anterior Página anterior |   Volver al principio del trabajo Volver al principio del trabajo | Página siguiente  |